Analisis y Gestion de riesgos : MAGERIT V3 Y PILAR

MAGERIT

MAGERIT versión 3 es la metodología de análisis y gestión de riesgos elaborada en su día por el antiguo Consejo Superior de Administración Electrónica y actualmente mantenida por la Secretaría General de Administración Digital (Ministerio de Asuntos Económicos y Transformación Digital) con la colaboración del Centro Criptológico Nacional (CCN).

MAGERIT es una metodología de carácter público que puede ser utilizada libremente y no requiere autorización previa. Interesa principalmente a las entidades en el ámbito de aplicación del Esquema Nacional de Seguridad (ENS) para satisfacer el principio de la gestión de la seguridad basada en riesgos, así como el requisito de análisis y gestión de riesgos, considerando la dependencia de las tecnologías de la información para cumplir misiones, prestar servicios y alcanzar los objetivos de la organización.

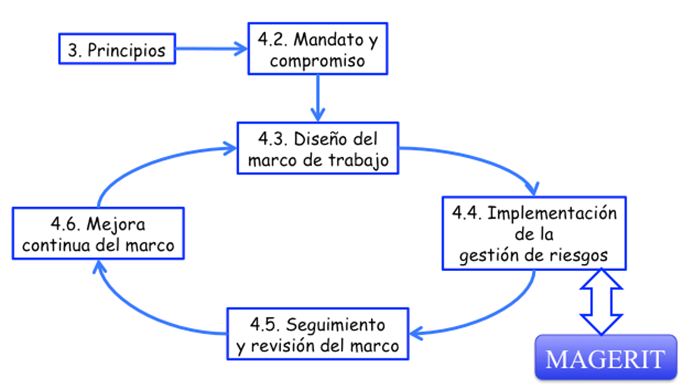

Siguiendo la terminología de la normativa ISO 31000, MAGERIT responde a lo que se denomina “Proceso de Gestión de los Riesgos”, sección 4.4 (“Implementación de la Gestión de los Riesgos”) dentro del “Marco de Gestión de Riesgos”. En otras palabras, MAGERIT implementa el Proceso de Gestión de Riesgos dentro de un marco de trabajo para que los órganos de gobierno tomen decisiones teniendo en cuenta los riesgos derivados del uso de tecnologías de la información.

MAGERIT figura en el inventario de métodos de análisis y gestión de riesgos de ENISA en:

http://rm-inv.enisa.europa.eu/methods_tools/m_magerit.html

Productos y servicios complementarios (PILAR)

PILAR es un conjunto de herramientas EAR (Entorno de Análisis de Riesgos) cuya función es el análisis y la gestión de riesgos de un sistema de información siguiendo la metodología Magerit (Metodología de Análisis y Gestión de Riesgos de los Sistemas de Información) y está desarrollada y financiada parcialmente por el CCN. Se actualizan periódicamente y existen diversas variantes.

PILAR está dirigida a todas aquellas organizaciones/organismos que cuentan con infraestructuras de TIC y que tienen la necesidad de gestionar de forma eficiente sus activos, realizando Análisis de Impacto y Continuidad de Operaciones, tanto cuantitativos como cualitativos.

Los pasos para la implementación de esta metodología son los siguientes:

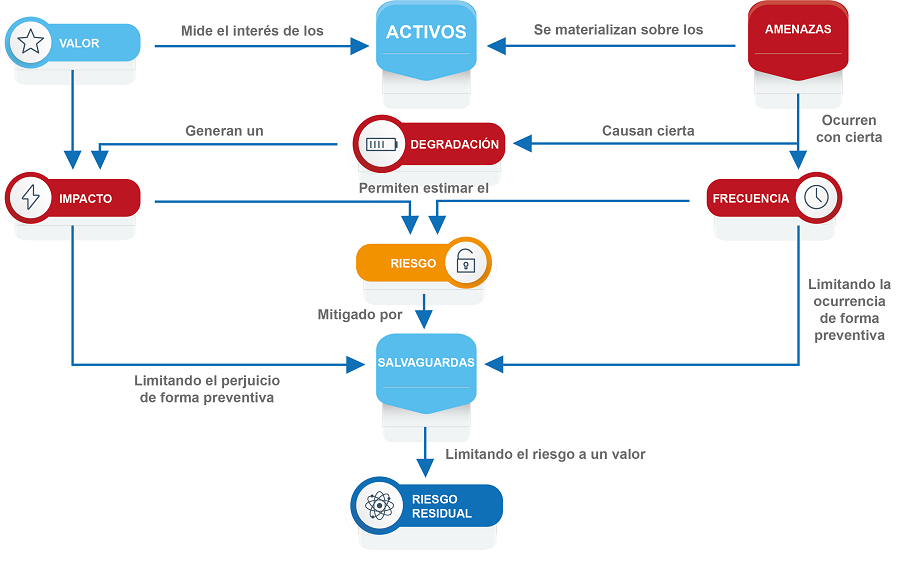

- Identificación de Activos. Son los activos que posee la Organización clasificados de acuerdo a su función.

- Valoración de Activos. Es la valoración asignada al activo de acuerdo a la criticidad y teniendo en cuenta las cinco dimensiones de seguridad.

- Identificación de Amenazas. Son eventos que degradarían el valor de los activos.

- Frecuencia. Se refiere a los eventos que suceden en un tiempo determinado.

- Degradación. Es cuán perjudicado resultaría el activo al materializarse las amenazas.

- Impacto. Es un indicador de qué puede suceder cuando ocurren las amenazas.

- Cálculo del Riesgo. Es la probabilidad de materialización de amenazas sobre el activo.

- Identificación y valoración de Salvaguardas. Son las medidas precisas a tomar para reducir el riesgo.

- Cálculo del Riesgo Residual. Es el riesgo remanente después de aplicar las salvaguardas.

Objetivos

MAGERIT persigue los siguientes Objetivos Directos:

Concienciar a los responsables de las organizaciones de información de la existencia de riesgos y de la necesidad de gestionarlos Ofrecer un método sistemático para analizar los riesgos derivados del uso de tecnologías de la información y comunicaciones (TIC)

Ayudar a descubrir y planificar el tratamiento oportuno para mantener los riesgos bajo control Indirectos

Preparar a la Organización para procesos de evaluación, auditoría, certificación o acreditación, según corresponda en cada caso

Organización de las guías

MAGERIT versión 3 se estructura en tres libros: "Método", "Catálogo de Elementos" y "Guía de Técnicas".

Analisis

La solución PILAR permite analizar los riesgos en varias dimensiones: confidencialidad, integridad, disponibilidad, autenticidad y trazabilidad (accountability). Todo ello a lo largo de diversas etapas de tratamiento.

También es muy parametrizable, permite adaptar/parametrizar a partir de las características del sistema, los perfiles de amenazas, las dependencias entre los activos, las dimensiones de seguridad que queremos tener en cuenta en nuestro análisis de riesgos y los perfiles de protección.

PILAR permite realizar análisis cuantitativos y cualitativos; y Análisis de Impacto y Continuidad de Operaciones.

Es la valoración asignada al activo de acuerdo a la criticidad y teniendo en cuenta las cinco dimensiones de seguridad:

- confidencialidad: ¿qué daño causaría que lo conociera quien no debe?

- integridad: ¿qué perjuicio causaría que estuviera dañado o corrupto?

- disponibilidad: ¿qué perjuicio causaría no tenerlo o no poder utilizarlo?

- autenticidad: ¿qué perjuicio causaría que fuese suplantado o falsificado?

- trazabilidad: ¿qué daño causaría no saber quién accede a qué datos?

Tipos de valoración de activos:

Los activos se pueden valorar en dos dimensiones. Por un lado:

Valoración cuantitativa: Cuando hablamos de valor cuantitativo, hablamos del incremento de gastos más la merma de beneficios derivada de la materialización de la amenaza. Podemos calcular este valor determinando los ingresos que se ven reducidos y los gatos derivados del incidente.

Valoración cualitativa: Consiste en ordenar el valor en una escala que relativiza el valor de cada cosa utilizando ciertos umbrales y unos criterios homogéneos: relativizar entre dimensiones, compartir/combinar análisis realizados por separado y uniformidad de conocimiento. Por otro:

Valoración de Dominios: Se llama dominio de seguridad al conjunto de activos sometido a una política única. Una vez identificados los dominios y las dependencias entre ellos se calcula su valoración, siendo ésta la mayor de todos los activos del sistema, por cada una de las cinco dimensiones de seguridad.

Valoración de Dependencias: Se valoran las dimensiones de los activos esenciales y a través del establecimiento de estas dependencias, PILAR determinar el valor de todos los activos del sistema.

Amenazas

Una vez identificados los activos y realizada su valoración, el siguiente paso trata de identificar las amenazas a las que nos enfrentamos en términos de probabilidad (medidas preventivas) e impacto (medidas reactivas).

El CORE de PILAR es el catálogo de amenazas y la asociación entre cada amenaza con los activos a los que afectaría en caso de que esa amenaza se materializara. Por defecto, PILAR asocia una probabilidad y una degradación del activo por amenaza pero está abierto al usuario el ajuste de estos valores ya que es el propio usuario quien mejor conoce las características de su sistema.

Impacto

El impacto de una amenaza se mide en función de la degradación de los activos afectados, entendiendo dicha degradación como la perdida de valor por materialización de la amenaza.

La degradación puede verse afectada por los factores agravantes (aumentan el impacto) o atenuantes (disminuyen el impacto).

PILAR permite:

- seleccionar los agravantes y los atenuantes para caracterizar en mayor detalle un sistema

- seleccionar y configurar el grado de aplicación (en %)

- especificar el grado en el que el agravante o el atenuante afecta al sistema

- Si un activo es vulnerable, la amenaza lleva a un incidente.

Salvaguardas

Las salvaguardas son medios para luchar contra las amenazas. Pueden tratar aspectos organizativos, técnicos, físicos o relativos a la gestión de personal.

En PILAR, las salvaguardas se pueden evaluar por dominio o por activo. La evaluación consiste en asignar un nivel de madurez [al proceso asociado] a la salvaguarda.